O que é o Cryptosystems?

Um sistema de criptografia é um sistema que usa técnicas criptográficas para fornecer serviços de segurança aos usuários. O sistema de criptografia também é conhecido como sistema Cipher, o que significa converter um formato de mensagem legível em um formato não legível. Para entender o sistema de criptografia em detalhes, vamos discutir um modelo de sistema de criptografia que demonstra como o remetente e o destinatário se comunicam secretamente.

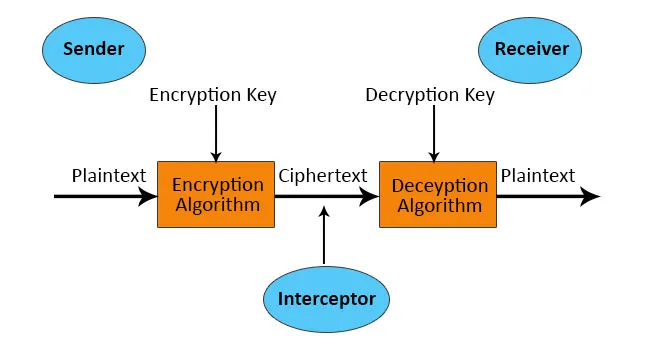

No diagrama acima, você pode ver que o remetente deseja enviar uma mensagem para um destinatário secretamente, sem revelar a terceiros. para conseguir esse sistema de criptografia entra em cena. No sistema do remetente, o sistema de criptografia recebe o remetente Mensagem i. Texto simples e usando chave secreta (chave de criptografia), ele executa algum algoritmo de criptografia e forma um texto cifrado e depois o envia ao destinatário. Após receber o texto cifrado no sistema de criptografia do lado do receptor, execute algoritmos de descriptografia usando chave secreta (chave de descriptografia) e converta o texto cifrado em texto sem formatação. O objetivo do sistema de criptografia é enviar dados privados do remetente para o destinatário sem a interpretação de terceiros.

Componentes do sistema de criptografia

Abaixo está a lista de componentes do Cryptosystem:

- Texto simples.

- Texto cifrado.

- Algoritmo de criptografia.

- Algoritmo de descriptografia.

- Chave de encriptação.

- Chave de descriptografia.

1) Texto simples

O texto simples é uma mensagem ou dados que podem ser entendidos por qualquer pessoa.

2) Texto cifrado

O texto cifrado é uma mensagem ou dados que não está em um formato legível; é realizado executando o algoritmo de criptografia em texto sem formatação usando uma chave de criptografia.

3) Algoritmo de criptografia

É um processo de conversão de texto sem formatação em texto cifrado usando uma chave de criptografia. São necessárias duas entradas, isto é, texto sem formatação e chave de criptografia para produzir texto cifrado.

4) Algoritmo de descriptografia

É um processo oposto a um algoritmo de criptografia, que converte texto cifrado em texto sem formatação usando chave de descriptografia. São necessárias duas entradas, isto é, texto cifrado e chave de descriptografia para produzir texto sem formatação.

5) Chave de criptografia

É uma chave usada pelo remetente para converter texto sem formatação em texto cifrado.

6) Chave de descriptografia

É uma chave que o receptor usa para converter texto cifrado em texto sem formatação.

Tipos de sistemas de criptografia

Existem dois tipos de Cryptosystems - criptografia de chave simétrica e criptografia de chave assimétrica. Vamos discutir esses dois tipos em detalhes.

1) Criptografia de chave simétrica

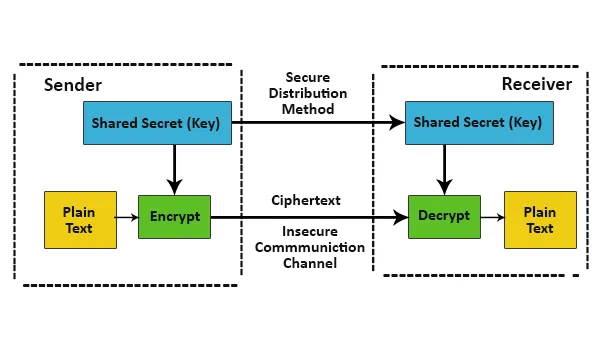

- Na criptografia de chave simétrica, o remetente e o destinatário usam a mesma chave secreta, ou seja, a chave de criptografia para executar a criptografia e descriptografia. A criptografia de chave simétrica também é conhecida como criptografia simétrica.

- Existem alguns algoritmos que usam conceitos de chave simétrica para obter segurança. Por exemplo, DES (Padrão de Criptografia de Dados), IDEA (Algoritmo Internacional de Criptografia de Dados), 3DES (Padrão de Criptografia de Dados Triplo), Blowfish.

- A criptografia de chave simétrica é usada principalmente por todos os sistemas de criptografia

- Na criptografia de chave simétrica, o remetente e o destinatário concordam com a mesma chave secreta. o remetente criptografa os dados privados, ou seja, texto sem formatação usando uma chave secreta e os envia ao destinatário. Após receber os dados, o destinatário usa a mesma chave secreta usada pelo remetente para criptografar os dados. Usando essa chave secreta, ele converte o texto cifrado em texto sem formatação.

Na figura abaixo, podemos ver o funcionamento da criptografia de chave simétrica.

Recursos do sistema de criptografia no caso de criptografia de chave simétrica: -

Recursos do sistema de criptografia no caso de criptografia de chave simétrica: -

- Como eles usam a mesma chave para criptografia e descriptografia, eles precisam compartilhar essa chave secreta

- Para evitar qualquer tipo de ataque, a chave secreta precisa ser atualizada em intervalos regulares de tempo.

- O comprimento da chave secreta na criptografia de chave simétrica é pequeno; portanto, o processo de criptografia e descriptografia é mais rápido.

- Deve haver um mecanismo para compartilhar uma chave secreta entre o remetente e o destinatário.

Desafios para criptografia de chave simétrica

Gerando chave secreta: para compartilhar a chave secreta, o remetente e o destinatário precisam concordar com a chave simétrica, o que requer um mecanismo de geração de chave.

Problema de confiança: deve haver confiança entre o remetente e o destinatário, pois eles compartilham a chave simétrica. Por exemplo, suponha que o destinatário tenha perdido sua chave secreta para os atacantes e ele não informe sobre isso ao remetente.

2) Criptografia de chave assimétrica

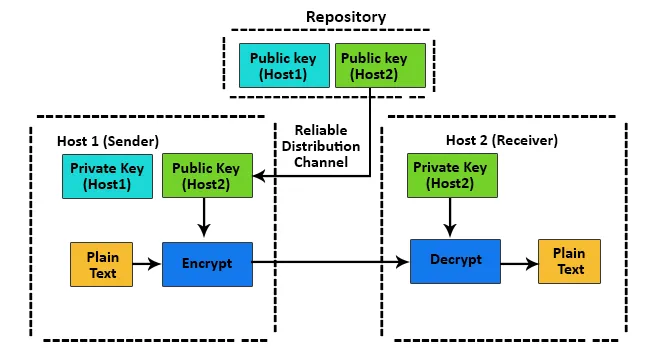

Na criptografia de chave assimétrica, duas chaves diferentes são usadas pelo remetente e pelo destinatário nos processos de criptografia e descriptografia. A criptografia de chave assimétrica também é conhecida como criptografia de chave pública.

Na figura acima, podemos ver como a criptografia de chave assimétrica funciona.

- Na criptografia de chave assimétrica, duas chaves são usadas. ou seja, chave pública e chave privada. Essas duas chaves estão relacionadas entre si em termos matemáticos. Uma chave pública é armazenada em um repositório público e as chaves privadas são armazenadas em um repositório privado.

- O uso do remetente de chave pública do destinatário criptografa os dados privados e os envia ao destinatário. Depois de receber dados particulares, o destinatário usa os dados privados para descriptografar dados privados.

- O comprimento das chaves na criptografia de chave assimétrica é grande; portanto, os processos de criptografia e descriptografia na criptografia de chave assimétrica tornam-se lentos em comparação com a criptografia de chave simétrica.

- Calcular a chave privada com base na chave pública não é computacionalmente tão fácil. Como resultado, as chaves públicas podem ser compartilhadas livremente, permitindo que os usuários criptografem fácil e convenientemente o conteúdo e verifiquem assinaturas digitais, e as chaves privadas podem ser mantidas em segredo, garantindo que o conteúdo possa ser descriptografado e que as assinaturas digitais possam ser criadas apenas por chave privada os Proprietários. Os sistemas de criptografia de chave assimétrica enfrentam o desafio, ou seja, o usuário deve ter certeza de que a chave pública que ele está usando para transmissão com um indivíduo é realmente a chave pública dessa pessoa e não foi tratada por um invasor.

- Também porque as chaves públicas precisam ser compartilhadas, mas essas chaves públicas são grandes em tamanho, portanto, é difícil lembrar, portanto elas são armazenadas em certificados digitais para transmissão e compartilhamento seguros. Embora as chaves privadas não possam ser compartilhadas, elas são simplesmente armazenadas no software em nuvem ou no sistema operacional que você está usando ou nos dispositivos de hardware. Muitos protocolos da Internet, como SSH, OpenPGP, SSL / TLS, são usados em criptografia assimétrica para criptografia e funções de assinatura digital.

Conclusão

Neste artigo, vimos como o sistema de criptografia ajuda a criptografar e descriptografar mensagens de forma segura e conveniente.

Artigos recomendados

Este foi um guia para o Cryptosystems. Aqui discutimos o que é o Cryptosystems? seus componentes e tipos, com diagrama de blocos adequado, respectivamente. Você também pode consultar nossos outros artigos sugeridos para saber mais -

- Algoritmo de assinatura digital

- O que é criptografia?

- Criptografia vs criptografia

- Perguntas sobre entrevistas de segurança de TI

- Tipos de cifra