Visão geral do que é o homem no ataque do meio

Todos nós estamos usando computadores e dispositivos similares diariamente há muito tempo. E com sua constante e contínua evolução, novas técnicas estão sendo construídas para facilitar a pressão de executar manualmente uma determinada tarefa ou tornar o processo muito mais rápido. Tudo isso está sendo possível devido aos avanços dos computadores e da tecnologia. Mas, como diz o verso: “Uma moeda tem dois lados”, nem tudo é muito seguro e causa roubo de dados e provavelmente usos incorretos da mesma. Man In The Middle Attack é desse tipo.

Homem no ataque do meio

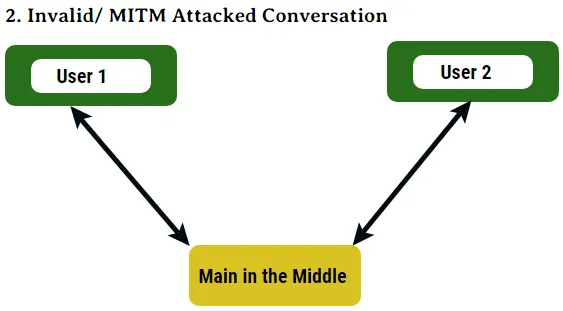

Quando dois usuários estão se comunicando e outra terceira entidade desconhecida entra na conversa para espionar, a fim de obter os dados da conversa. Esta terceira entidade desconhecida é totalmente desconhecida para o destinatário e remetente das comunicações (usuários). Por exemplo: você está conversando com alguém online. Há uma terceira entidade desconhecida presente na comunicação, que é totalmente desconhecida para vocês dois. Essa terceira pessoa pode conversar individualmente com os dois de uma maneira que os dois continuem pensando que o outro está enviando mensagens. Ou a terceira entidade pode interceptar as mensagens e adicionar novo conteúdo a ela. Isso tudo será feito de maneira tão discreta que os dois usuários permanecerão totalmente sem notificação.

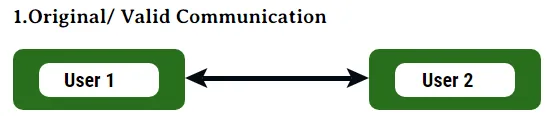

Os diagramas a seguir mostram como um MITM acontece:

Figura 1: Esta é a rota regular ou o canal através do qual a comunicação deve ocorrer.

Figura 2: A comunicação está ocorrendo através do canal alterado e o Man in the Middle atacou os sistemas / usuários.

Em palavras simples, o ataque principal no meio é o mesmo que a pessoa que escuta na conversa e usa as informações para seu benefício.

Tipos de homem no ataque do meio

Abaixo estão os diferentes tipos de homem no ataque do meio, que são os seguintes:

1. Hacks de sessão

Muitas vezes recebemos notificações quando navegamos sobre cookies e sessões. Portanto, esses cookies e sessões armazenam as informações pessoais. Pode conter IDs e senhas de login. Portanto, o que os invasores do MITM fazem é obter esses cookies de sessão e, depois de os ter, todos os dados confidenciais ficam acessíveis e, em seguida, ocorre o roubo de dados. Geralmente, todos os sites têm preenchimento automático de formulários e solicitam aos usuários que digitem as senhas e verifiquem, etc.

2. Email Hacks

Os invasores do MITM acessam a interceptação de mensagens entre dois usuários. O primeiro usuário envia algumas informações confidenciais pela rede para o segundo usuário. Portanto, ele funciona exatamente como na figura 2. O invasor envia o email para qualquer uma das partes, que está mascarada, ou seja, qualquer um não descobre que é falso e exige algumas informações confidenciais ou detalhes da conta e, em seguida, o hacking leva Lugar, colocar.

3. Hacks para Wi-Fi

Geralmente, isso acontece quando os usuários se conectam a uma fonte Wi-Fi gratuita e os hackers podem segmentar facilmente esses usuários. As fontes Wi-Fi gratuitas são meios de conexão muito cruciais, pois um nível muito baixo de segurança é disponibilizado por ela. Outro truque do Wi-Fi é que os atacantes desenvolvem uma rede muito semelhante à que os usuários estão trabalhando no momento.

Objetivo e Motivo do Homem no Ataque Médio

Atacantes do homem do meio; geralmente segmenta os usuários que são ingênuos com os controles de rede. Alvos fáceis. Mas isso não significa que sistemas complexos não possam ser invadidos. Esses invasores coletam essas informações e as usam como um usuário normal para usá-las. Ele é direcionado principalmente para obter informações confidenciais de / dos usuários, como detalhes da conta, PINs do banco. Essas informações os ajudam a entrar no sistema e usá-lo ou até mesmo vendê-lo. Isso foi visto recentemente muitas vezes: devido ao invasor, os dados do sistema foram publicados on-line ou os dados confidenciais foram vazados.

Como o Man In The Middle acontece?

Existem duas etapas principais com a ajuda das quais os invasores do MITM invadiram os sistemas; viz:

-

Interceptação

O invasor cria uma rede fictícia que pode ser usada pelos usuários gratuitamente. E quando os usuários inserem os dados, eles são transferidos primeiro para os arquivos do invasor e depois para a realocação. Este é o mais passivo e fácil de atacar os sistemas.

Os invasores também podem usar uma das seguintes maneiras: -

- Falsificação de IP: Todos os dispositivos têm endereços IP. Quando o usuário digita os dados em uma rede, eles são transferidos para o endereço IP do receptor. Entretanto, os invasores criam alguns endereços IP muito semelhantes ao endereço IP do destinatário. Portanto, em vez de enviar dados para o destino real, eles são transferidos para o endereço IP do invasor.

- Falsificação de ARP: Nesse caso, os endereços MAC dos atacantes são anexados junto com o endereço IP do usuário. Portanto, os dados são transferidos para o endereço IP do invasor assim que são enviados.

- Falsificação de DNS: DNS significa Sistema de Nomes de Domínio. Atacantes, altere os registros de cache dos navegadores. Portanto, quando o usuário entra no site fornecido, em vez de acessar o URL / site correto, ele é enviado para algum site falso criado pelo invasor.

2. Descriptografia

- Falsificação de HTTPS: geralmente todos os usuários veem o "https" como seguro. Mas neste invasor, coloca manualmente um certificado, que parece seguro e confiável para ser usado. Portanto, todos os dados são roteados através dele. Mas, como se parece com um site seguro, o navegador envia a chave para ler os dados que um invasor obtém acesso às informações.

- Animal SSL: O atacante infecta o computador do usuário com alguns cookies falsos e o CBC é comprometido, de modo que os dados são descriptografados facilmente.

- Seqüestro de SSL: Como mencionado anteriormente, HTTPS significa seguro. Porém, pouco antes do navegador se conectar ao HTTPS do HTTP, ele é roteado para o navegador do invasor.

- Remoção de SSL: o Attacker reduz a segurança do site a um nível, onde tudo está entre HTTPS e HTTP. Portanto, todos os dados estão disponíveis em um formato textual não criptografado.

O que fazer após o ataque do homem do meio e como evitá-lo?

Existem certas maneiras / etapas que podem ser seguidas para impedir o ataque depois que ele ocorreu, a saber:

- Verifique os níveis de segurança das redes às quais você está conectado.

- Nunca conecte à fonte Wi-Fi gratuita, a menos que seja de uma fonte conhecida.

- Fique atento a emails potencialmente fraudulentos e links desconhecidos, que podem levar a outros sites desconhecidos.

- Fique conectado aos sites, que estão conectados aos protocolos HTTPS, eles têm mais nível de segurança sobre HTTP.

- Use VPNs enquanto estiver em rede, para que os dados estejam sendo usados ou transferidos com segurança. Todos os dados são buscados e salvos usando uma VPN são criptografados.

- Use softwares anti-malware que detectam e eliminam o malware.

Conclusão

Ao usar dados na rede, mantenha-se sempre conectado aos sites seguros e evite clicar nos links que podem levar a fontes desconhecidas.

Artigos recomendados

Este foi um guia para o que é o homem no ataque do meio. Aqui discutimos a visão geral, tipos, finalidade e motivo etc. Você também pode consultar nossos outros artigos sugeridos para saber mais -

- O que é cibersegurança?

- O que é segurança de rede?

- Carreiras em segurança cibernética

- Perguntas da entrevista sobre segurança cibernética

- Top 12 Comparação entre Mac e endereços IP