Introdução às ferramentas de segurança em nuvem

A segurança da computação em nuvem se refere a um amplo conjunto de tecnologias que controlam, utilizam e protegem os aplicativos de dados virtualizados, seu IP exclusivo, serviços e infraestrutura integrada de computação em nuvem. É uma subunidade de segurança de computadores, segurança de rede e muito mais em segurança da informação. Problemas de segurança estão associados à unidade de nuvem. As organizações usam a tecnologia de nuvem para propósitos variados e cada modelo possui recursos exclusivos. O modelo de serviço variado das nuvens é Software como serviço, Infraestrutura como serviço e Plataforma como serviço, implantado em qualquer nuvem privada, pública, híbrida e comunitária. Os problemas de segurança se enquadram em duas grandes categorias, um problema é enfrentado pelos provedores de nuvem e os outros problemas pelos clientes. Neste artigo, discutiremos algumas das importantes ferramentas de segurança na nuvem em detalhes.

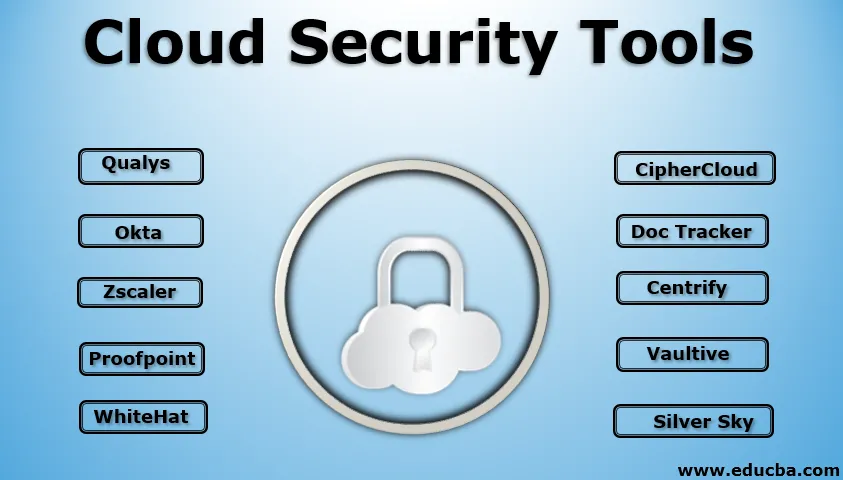

Principais ferramentas de segurança na nuvem

O tamanho da empresa não é um problema quando se trata de segurança. Até o telefone celular possui muitas senhas e bloqueio de padrão para proteger os dados do usuário. Os hackers estão espalhados por todos os lugares para capturar os dados sempre que houver um firewall ruim. Portanto, a segurança é a primeira obrigatória a ser verificada periodicamente. Aqui estão algumas ferramentas de segurança promissoras e fáceis de usar para serem instaladas nos seus sistemas de hardware e software.

1. Qualys

As ferramentas da Qualys instaladas para verificar qualquer ameaça e proteger seus dispositivos, aplicativos e páginas da Web por meio de soluções em nuvem. A organização analisa qualquer ataque de malware e garante que nada seja afetado pelos dados ou pelo sistema do usuário. Se encontrar algum ataque, ele exibirá as etapas necessárias para solucionar os problemas e verificar novamente todas as páginas e aplicativos da Web para esclarecer e trabalhar com eficiência. A Qualys produz um firewall somente na nuvem para proteger as páginas da Web de qualquer ameaça.

2. Segurança WhiteHat

A segurança do WhiteHat visa proteger os sites dos usuários do nível raiz, que inclui o processo de codificação. Esta ferramenta está disponível como um pacote de suíte incorporado com cinco aplicativos diferentes. O primeiro aplicativo é usado para proteger páginas da web e codificação. O segundo aplicativo ajuda a identificar os problemas detectados antes do lançamento do site durante o período de pré-produção. Outro aplicativo ajuda o usuário a verificar quaisquer problemas importantes no ambiente ao vivo. O quarto aplicativo permite ao usuário acessar as páginas da web mesmo através de orifícios quando qualquer patch é detectado. O principal deles atua como um braço de pesquisa e fornece alarme com informações atualizadas na rede de segurança do usuário.

3. Okta

O Okta se concentra no gerenciamento de identidades sobre o login de qualquer pessoa e qual é a razão por trás do login. Ele já possui os bancos de dados dos funcionários que efetuam login diariamente para verificações básicas de saúde e desempenho, além de detalhes de clientes, provedores de serviços em nuvem e clientes de terceiros. Ele conhece as pessoas que estão trabalhando nos back-ends e no acesso direcionado às pessoas. Ajuda o usuário a gerenciar os aplicativos, incluindo aplicativos do Google, força de vendas, dias úteis, Microsoft office suite 365. Ele também pode rastrear contratos de privacidade de dados, botões de logon e painéis de login.

4. Proofpoint

Um Proofpoint é uma ferramenta que se concentra apenas no e-mail, que é gerado automaticamente a partir do buraco da semana nos sistemas, um local fácil para os hackers entrarem. Isso evita não apenas os dados recebidos, mas também garante todas as unidades de dados enviadas. Ajuda na prevenção de perda de dados. Também funciona na criptografia e descriptografia de manipulação e fluxo de dados.

5. Zscaler

É o produto da rede em nuvem direta que é aplicado para implantação fácil e econômica do que os métodos de segurança antigos. O produto da empresa, Zscaler, protege os sistemas contra ataques avançados de ameaças, monitorando e controlando o tráfego que entra e sai da rede do usuário, que atua como um posto de verificação. Ele também protege e monitora o telefone móvel com um painel de aplicativos móveis on-line especial.

6. CipherCloud

O CipherCloud é um aplicativo usado para proteger todos os outros serviços e produtos, como aplicativos do Google, Amazon Web Services, Chatter, Office 365. Ele garante a proteção dos dados por criptografia, monitoramento regular de tráfego e verificação antivírus.

7. Doc Tracker

O Doc Tracker está presente na parte superior da camada de segurança que compartilha os arquivos do Box e do Office 365. O usuário deve aplicar uma camada de segurança sobre os arquivos; caso se esqueça de fazê-lo, qualquer um poderá lê-lo, editá-lo e controlá-lo. isto. O Doc Tracker se concentra em impedir os documentos desse tipo de cenário. Ele permite que o usuário saiba sobre a outra pessoa que acessará o arquivo que é compartilhado. Se ele tentar lidar além de seus limites, o usuário poderá refazer o arquivo clicando em "cancelar o compartilhamento"

8. Centrificar

O Centrify visa o gerenciamento de identidades em vários aplicativos e dispositivos. O principal objetivo é tornar usuários, empregadores e clientes parecidos como uma área central para serem vistos e acessados através das políticas da empresa. Emite um alarme quando uma pessoa tenta entrar a partir de software na nuvem ou aplicativos na nuvem. É um produto especial que funciona para o Samsung Knox, que adicionou um recurso de software de proteção. Este produto permite o único processo de logon.

9. Vaultive

O Vaultive atua como um proxy de rede transparente que fica entre o ciberespaço e a rede sem nenhum equipamento prefácio. Antes de usar os servidores baseados na nuvem, não espere que a empresa forneça a segurança completa dos arquivos e dados do usuário, em vez de praticar proteger os próprios dados por criptografia antes de entrar nos servidores. Criptografar com segurança todos os dados de saída do office 365 antes que eles entrem nas redes e aplicativos

10. Céu prateado

Ele precisa ser um balcão único do usuário para segurança baseada em nuvem. Ele fornece monitoramento de email e proteção de rede. Ele promove o usuário a se tornar um cliente dos acordos HIPAA e PCI. Esse grande cliente regula as políticas da empresa, informações sobre assistência médica e pagamentos on-line de uma empresa, fornecendo sistemas de segurança multicamadas fortes.

Conclusão

É por isso que a segurança como serviço deve ser implantada e usada efetivamente em toda a rede para evitar vazamentos, perda de dados e snap de hackers.

Artigos recomendados

Este é um guia para as ferramentas de segurança em nuvem. Aqui discutimos as diferentes ferramentas de segurança na nuvem que são promissoras e fáceis de instalar no seu sistema de hardware e software. Você também pode consultar nossos outros artigos relacionados para saber mais.

- Problemas de segurança da Internet das coisas

- Ferramentas gratuitas de análise de dados

- Princípios de segurança cibernética

- Ferramentas de Teste de Regressão

- Dispositivos de firewall

- Tipos de cifra

- Tipos de computação em nuvem